Publicado el 11 de marzo de 2011 por Jaime Domenech

La Agencia Europea de Seguridad de las Redes y de la Información, ENISA, ha presentado un informe sobre los botnets, que explica su expansión en la red y ofrece algunos consejos a los gobiernos y empresas para combatirlos.

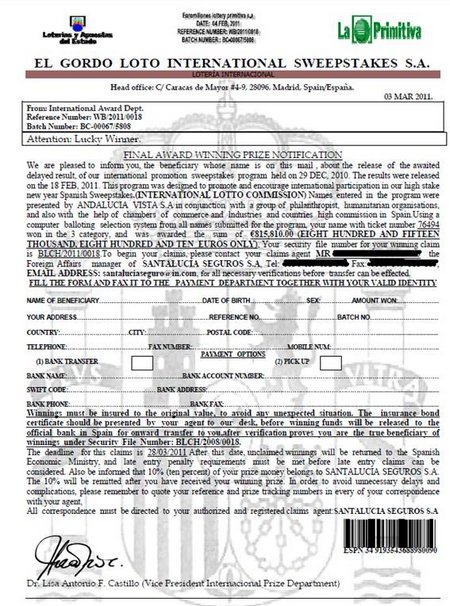

Los botnets son redes de ordenadores que los cibercriminales emplean sin autorización para tareas como lanzar spam de forma masiva, robar datos, o hasta llegar a realizar ataques de denegación de servicio, conocidos como DDoS.

La primera conclusión de las investigaciones es que en contra de lo que pueda parecer, el tamaño no tiene porque definir el grado de peligro del botnet.

Además, según Enisa, es muy difícil localizar los botnets que han infectado un sistema, porque en ocasiones pueden esconderse detrás del gateway de la red de una empresa.

De entre las diversas recomendaciones lanzadas por el organismo europeo sobre las políticas que se deben adoptar para combatirlos, destaca el consejo de dar incentivos financieros a las empresas que proveen los servicios de conexión a internet, para que de esa forma puedan proteger a sus clientes contra ataques de malware.

Otro problema es de tipo legislativo, ya que la legislación europea sobre el tema no está muy desarrollada, y también hay una carencia en el sentido de que falta coordinación entre los gobiernos para luchar contra los botnets.

vINQulos

H-Online, ITEspresso

FUENTE :http://www.theinquirer.es/2011/03/11/enisa-anima-a-los-paises-de-la-ue-a-trabajar-contra-los-botnets.html

La Agencia Europea de Seguridad de las Redes y de la Información, ENISA, ha presentado un informe sobre los botnets, que explica su expansión en la red y ofrece algunos consejos a los gobiernos y empresas para combatirlos.

Los botnets son redes de ordenadores que los cibercriminales emplean sin autorización para tareas como lanzar spam de forma masiva, robar datos, o hasta llegar a realizar ataques de denegación de servicio, conocidos como DDoS.

La primera conclusión de las investigaciones es que en contra de lo que pueda parecer, el tamaño no tiene porque definir el grado de peligro del botnet.

Además, según Enisa, es muy difícil localizar los botnets que han infectado un sistema, porque en ocasiones pueden esconderse detrás del gateway de la red de una empresa.

De entre las diversas recomendaciones lanzadas por el organismo europeo sobre las políticas que se deben adoptar para combatirlos, destaca el consejo de dar incentivos financieros a las empresas que proveen los servicios de conexión a internet, para que de esa forma puedan proteger a sus clientes contra ataques de malware.

Otro problema es de tipo legislativo, ya que la legislación europea sobre el tema no está muy desarrollada, y también hay una carencia en el sentido de que falta coordinación entre los gobiernos para luchar contra los botnets.

vINQulos

H-Online, ITEspresso

FUENTE :http://www.theinquirer.es/2011/03/11/enisa-anima-a-los-paises-de-la-ue-a-trabajar-contra-los-botnets.html