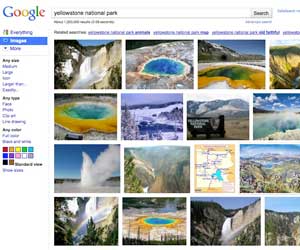

La última forma de distribuir malware que se ha detectado hace uso de los resultados de búisqueda de imágenes en Google, desviando las visitas a un enlace de venta de falsos antivirus.

La página de búsqueda de imágenes de Google está siendo utilizada por los hackers para distribuir malware, de acuerdo con varios investigadores, según los cuales, miles de sites se habrían visto comprometidos por una inyección de código que redirige al usuario a falsas aplicaciones antivirus. Bojan Zdrnja, investigador del Internet Storm Center, explica que los atacantes están atacando principalmente sites de Wordpress e inyectando código PHP que genera páginas con imágenes basadas en contenido muy buscado. Google indexa posteriormente estas páginas y las imágenes se muestran como resultado de su búsqueda de imágenes.

Aquellos usuarios que buscan imágenes pueden ser redirigidos fácilmente a esos sites de antivirus falsos gracias a que Google muestra las imágenes, explica Zdrnja en su blog. Al menos 5.000 páginas se habrían visto comprometidas y Google podría haber servido hasta 15 millones de impactos mensuales de estas páginas maliciosas.

El investigador en seguridad Denis Sinegubko afirma que, en cerca del 90% de las búsquedas de imágenes comprometidas, los resultados de sitios maliciosos aparecen en la primera página. Sinegubko está desarrollando un complemento para Firefox que alerte a los usuarios de estos enlaces.

Por su parte, Google, que dice ser consciente del problema, está en proceso de mejorar la detección de imágenes que derivan en estas páginas maliciosas, si bien no desvelará sus planes por miedo a que los ciberdelincuentes se ajusten a sus métodos para evitar sus mecanismos de defensa.

Por su parte, Google, que dice ser consciente del problema, está en proceso de mejorar la detección de imágenes que derivan en estas páginas maliciosas, si bien no desvelará sus planes por miedo a que los ciberdelincuentes se ajusten a sus métodos para evitar sus mecanismos de defensa.

Desde hace un tiempo, Google ya cuenta con herramientas para proteger a sus usuarios en la parte de búsqueda: en diciembre del pasado año, añadió alertas de posibles sitios hackeados y su navegador Chrome bloquea potenciales descargas peligrosas. Sin embargo, hasta ahora la búsqueda de imágenes de Google estaba desprotegida.

FUENTE :http://www.idg.es/pcworld/Cuidado-al-buscar-imagenes-en-Google/doc109455-Seguridad.htm

La página de búsqueda de imágenes de Google está siendo utilizada por los hackers para distribuir malware, de acuerdo con varios investigadores, según los cuales, miles de sites se habrían visto comprometidos por una inyección de código que redirige al usuario a falsas aplicaciones antivirus. Bojan Zdrnja, investigador del Internet Storm Center, explica que los atacantes están atacando principalmente sites de Wordpress e inyectando código PHP que genera páginas con imágenes basadas en contenido muy buscado. Google indexa posteriormente estas páginas y las imágenes se muestran como resultado de su búsqueda de imágenes.

Aquellos usuarios que buscan imágenes pueden ser redirigidos fácilmente a esos sites de antivirus falsos gracias a que Google muestra las imágenes, explica Zdrnja en su blog. Al menos 5.000 páginas se habrían visto comprometidas y Google podría haber servido hasta 15 millones de impactos mensuales de estas páginas maliciosas.

El investigador en seguridad Denis Sinegubko afirma que, en cerca del 90% de las búsquedas de imágenes comprometidas, los resultados de sitios maliciosos aparecen en la primera página. Sinegubko está desarrollando un complemento para Firefox que alerte a los usuarios de estos enlaces.

Por su parte, Google, que dice ser consciente del problema, está en proceso de mejorar la detección de imágenes que derivan en estas páginas maliciosas, si bien no desvelará sus planes por miedo a que los ciberdelincuentes se ajusten a sus métodos para evitar sus mecanismos de defensa.

Por su parte, Google, que dice ser consciente del problema, está en proceso de mejorar la detección de imágenes que derivan en estas páginas maliciosas, si bien no desvelará sus planes por miedo a que los ciberdelincuentes se ajusten a sus métodos para evitar sus mecanismos de defensa. Desde hace un tiempo, Google ya cuenta con herramientas para proteger a sus usuarios en la parte de búsqueda: en diciembre del pasado año, añadió alertas de posibles sitios hackeados y su navegador Chrome bloquea potenciales descargas peligrosas. Sin embargo, hasta ahora la búsqueda de imágenes de Google estaba desprotegida.

FUENTE :http://www.idg.es/pcworld/Cuidado-al-buscar-imagenes-en-Google/doc109455-Seguridad.htm