Según una encuesta realizada entre más de 1.000 usuarios, prácticamente el 80% señala que no votará el próximo domingo a los partidos políticos que apoyaron la controvertidoa Ley Sinde.

Todo apunta a que habrá voto de castigo a los principales partidos políticos que apoyaron la ley antidescargas. A pesar de que la campaña "Nolesvotes" ha perdido fuelle en las últimas semanas, una inmensa mayoría de usuarios no perdona al PSOE, PP y CiU que fueron responsables de la polémica ley. Concretamente, un 77,23% ha votado que "cambiará su voto por la Ley Sinde". El 23% restante considera que la norma no es lo suficiente importante como para cambiar el color de su papeleta.

¿Se notará en las urnas?

Una de las grandes preguntas de los analistas es la posible repercusión de la campaña en el número de votos. De hecho, hay grupos políticos que están aprovechando el ruido social para captar seguidores.. Por ejemplo, UPyD ha comenzado a utilizar en sus carteles el hashtag "votoutil" haciendo honor al famoso nolestoves.

Las redes sociales se equivocan

El próximo 22M podría ser una fecha clave para Internet. En caso de que el voto de castigo se notara, los internautas cobrarían un protagonismo especial en futuras decisiones políticas. Hasta el momento, ni las convocatorias ni la presión de las redes sociales han logrado cambiar la opinión de los mandatarios. De momento, mantenemos abierta nuesta encuesta para que sigas participando:

¿Cambiará la Ley Sinde tu voto?

FUENTE :http://www.adslzone.net/article6035-8-de-cada-10-usuarios-no-votara-al-psoe-pp-o-ciu-por-la-ley-sinde.html

Todo apunta a que habrá voto de castigo a los principales partidos políticos que apoyaron la ley antidescargas. A pesar de que la campaña "Nolesvotes" ha perdido fuelle en las últimas semanas, una inmensa mayoría de usuarios no perdona al PSOE, PP y CiU que fueron responsables de la polémica ley. Concretamente, un 77,23% ha votado que "cambiará su voto por la Ley Sinde". El 23% restante considera que la norma no es lo suficiente importante como para cambiar el color de su papeleta.

¿Se notará en las urnas?

Una de las grandes preguntas de los analistas es la posible repercusión de la campaña en el número de votos. De hecho, hay grupos políticos que están aprovechando el ruido social para captar seguidores.. Por ejemplo, UPyD ha comenzado a utilizar en sus carteles el hashtag "votoutil" haciendo honor al famoso nolestoves.

Las redes sociales se equivocan

El próximo 22M podría ser una fecha clave para Internet. En caso de que el voto de castigo se notara, los internautas cobrarían un protagonismo especial en futuras decisiones políticas. Hasta el momento, ni las convocatorias ni la presión de las redes sociales han logrado cambiar la opinión de los mandatarios. De momento, mantenemos abierta nuesta encuesta para que sigas participando:

¿Cambiará la Ley Sinde tu voto?

FUENTE :http://www.adslzone.net/article6035-8-de-cada-10-usuarios-no-votara-al-psoe-pp-o-ciu-por-la-ley-sinde.html

Hace pocos días desde que

Hace pocos días desde que

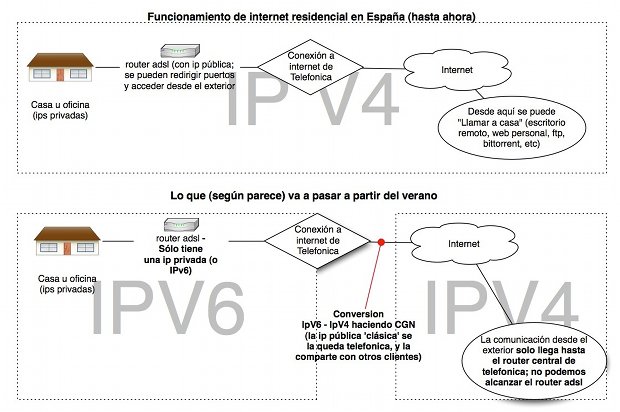

Arquitectura de telefonica ipv6-ipv4.jpg

Arquitectura de telefonica ipv6-ipv4.jpg

Angry Birds, el popular juego desarrollado por

Angry Birds, el popular juego desarrollado por