WhatsApp Messenger, su nombre completo, es la aplicación de mensajería instantánea más extendida en España como forma de comunicación a través de dispositivos móviles. De hecho, nació y está pensada para su uso precisamente en movilidad, sin embargo, desde Android Ayuda nos desvelan cómo poder utilizar WhatsApp desde cualquier PC usando BlueStacks.

Para empezar a entrar en materia hay que explicar que BlueStacks es un programa de ordenador cuya misión es emular aplicaciones creadas para su uso con el sistema operativo Android. Dicho esto, si tenemos instalado algún emulador similar a este, lo primero que hay que hacer es desinstalarlo antes de descargar BlueStacks (para Windows y para Mac).

Una vez instalado, e iniciado, en la zona superior derecha vemos una lupa de búsqueda que es la que nos va a servir para encontrar "WhatsApp" a través de la barra. Realizado este pequeño proceso inicial, solo tenemos que seleccionar la aplicación "WhatsApp Messenger" y pulsar el botón de instalación (Install).

Hecho esto, en la página principal de BlueStacks existe un botón que pone "My Apps", a la izquierda, que es el que nos va a ver las aplicaciones que tenemos instaladas. Solo nos queda abrir "WhatsApp Messenger" y seguir los pasos de activación.

A tener en cuenta

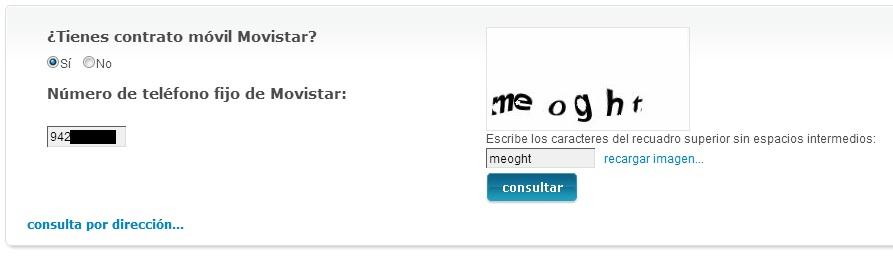

WhatsApp es una aplicación que solo se puede usar en un dispositivo y obviamente, para usar este programa de mensajería instantánea desde el ordenador, tenemos que introducir un número de móvil. Es decir que si usamos nuestro número en el móvil, tendremos que usar otro en la aplicación por ordenador. Como alternativa es posible utilizar una del servicio del tipo fonYou, donde se puede obtener un móvil virtual gratuito.

Introducido el número, el que sea, recibiremos un código de verificación de tres números por SMS que es el que nos permitirá utilizar WhatsApp en el ordenador. Lógicamente, el servicio de datos vía móvil no se cobra porque se utiliza otro tipo de red vía PC. En algunos países sí suelen obrar el SMS con el código de activación, pero nada más.

Por otro lado, también hay que comentar que este no es el uso natural de WhatsApp. Es decir, esta aplicación se creó para dispositivos móviles y no para ordenadores que aprovechan los datos a través de redes ADSL o cable mediante un emulador. Además, a los desarrolladores de este tipo de aplicaciones no les suele gustar estas "imitaciones antinaturales" y es posible que llegado el caso tengas problemas en su utilización.

Si quieres saber más de esta aplicación y del mundo Android en general no dudes en visitar AndroidAyuda

FUENTE :http://www.movilzona.es/2012/10/01/como-usar-whatsapp-desde-tu-ordenador/

Para empezar a entrar en materia hay que explicar que BlueStacks es un programa de ordenador cuya misión es emular aplicaciones creadas para su uso con el sistema operativo Android. Dicho esto, si tenemos instalado algún emulador similar a este, lo primero que hay que hacer es desinstalarlo antes de descargar BlueStacks (para Windows y para Mac).

Una vez instalado, e iniciado, en la zona superior derecha vemos una lupa de búsqueda que es la que nos va a servir para encontrar "WhatsApp" a través de la barra. Realizado este pequeño proceso inicial, solo tenemos que seleccionar la aplicación "WhatsApp Messenger" y pulsar el botón de instalación (Install).

Hecho esto, en la página principal de BlueStacks existe un botón que pone "My Apps", a la izquierda, que es el que nos va a ver las aplicaciones que tenemos instaladas. Solo nos queda abrir "WhatsApp Messenger" y seguir los pasos de activación.

A tener en cuenta

WhatsApp es una aplicación que solo se puede usar en un dispositivo y obviamente, para usar este programa de mensajería instantánea desde el ordenador, tenemos que introducir un número de móvil. Es decir que si usamos nuestro número en el móvil, tendremos que usar otro en la aplicación por ordenador. Como alternativa es posible utilizar una del servicio del tipo fonYou, donde se puede obtener un móvil virtual gratuito.

Introducido el número, el que sea, recibiremos un código de verificación de tres números por SMS que es el que nos permitirá utilizar WhatsApp en el ordenador. Lógicamente, el servicio de datos vía móvil no se cobra porque se utiliza otro tipo de red vía PC. En algunos países sí suelen obrar el SMS con el código de activación, pero nada más.

Por otro lado, también hay que comentar que este no es el uso natural de WhatsApp. Es decir, esta aplicación se creó para dispositivos móviles y no para ordenadores que aprovechan los datos a través de redes ADSL o cable mediante un emulador. Además, a los desarrolladores de este tipo de aplicaciones no les suele gustar estas "imitaciones antinaturales" y es posible que llegado el caso tengas problemas en su utilización.

Si quieres saber más de esta aplicación y del mundo Android en general no dudes en visitar AndroidAyuda

FUENTE :http://www.movilzona.es/2012/10/01/como-usar-whatsapp-desde-tu-ordenador/