- Bienvenido a Test Foro de elhacker.net SMF 2.1.

Esta sección te permite ver todos los mensajes escritos por este usuario. Ten en cuenta que sólo puedes ver los mensajes escritos en zonas a las que tienes acceso en este momento.

#481

Seguridad / Re: estudio dns unlocker ¿alguien me puede explicar como infecta este virus los pc?

7 Septiembre 2015, 12:07 PM #482

Seguridad / Re: Virus en mi PC

6 Septiembre 2015, 22:11 PM

Puedes subirnos un log de hijackthis:

Hijackthis:

- Web: http://www.trendmicro.es/productos/herramientas-y-servicios-gratuitos/index.html

- D.Directa: http://sourceforge.net/projects/hjt/

O descarga y ejecuta Malwarebytes antimalware, aquí lo tienes:

Malwarebytes antimalware:

- Web: http://es.malwarebytes.org/

- D.Directa: http://es.malwarebytes.org/mwb-download

Si puedes sube el log de lo que haya encontrado, saludos.

Hijackthis:

- Web: http://www.trendmicro.es/productos/herramientas-y-servicios-gratuitos/index.html

- D.Directa: http://sourceforge.net/projects/hjt/

O descarga y ejecuta Malwarebytes antimalware, aquí lo tienes:

Malwarebytes antimalware:

- Web: http://es.malwarebytes.org/

- D.Directa: http://es.malwarebytes.org/mwb-download

Si puedes sube el log de lo que haya encontrado, saludos.

#483

Windows / Encuesta: Actualización a Windows 10

6 Septiembre 2015, 18:09 PM

Encuesta con fines no comerciales para saber hasta que punto los usuarios han tenido una buena experiéncia en la actualización al último sistema operativo hasta ahora de Microsoft.

Saludos y gracias por participar

Saludos y gracias por participar

#484

Noticias / Match.com sufre un ataque de malvertising

6 Septiembre 2015, 13:17 PM

El sitio de citas Match.com ha sido víctima de un ataque de malvertising, que podría poner a sus usuarios registrados en riesgo de ser víctimas de ransomware.

Investigadores de Malwarebytes descubrieron la amenaza, y dijeron que presentaba las mismas características que el ataque previo a PlentyOfFish, otro sitio de citas online.

Resultó que los anuncios en Match.com tenían código malicioso embebido, por lo que, si se accedía a ellos, le permitían a los cibercriminales obtener el control de un dispositivo. Esto luego les daría la oportunidad de lanzar numerosos ataques; además de robar información personal, otra técnica popular consiste en cifrar todos los datos, que solo son descifrados cuando se paga un rescate.

Con aproximadamente 27 millones de personas usando el sitio cada mes, el potencial impacto de este ataque se vuelve significativo. "Tomamos la seguridad de nuestros miembros muy seriamente", dijo un vocero de Match.com ayer (3 de septiembre).

"Hoy tomamos la medida de precaución de suspender temporalmente los anuncios publicitarios en nuestro sitio del Reino Unido, mientras investigábamos un potencial problema de malware. Nuestros expertos en seguridad pudieron identificar y aislar los anuncios afectados, esto no representa una brecha en nuestro sitio o en los datos de nuestros usuarios".

El vocero añadió que todavía no han recibido reportes de usuarios afectados por estos anuncios maliciosos. Sin embargo, en pro de la seguridad, recomendaron a los miembros del sitio protegerse actualizando su software antivirus; sucede que ya no hace falta que un usuario descargue ni haga clic en un anuncio para ser infectado, basta con tener plugins o software desactualizado y visitar una página infectada. Por eso, una solución de seguridad ayudará a bloquear el ingreso de la amenaza al sistema.

Match.com se describe como "la primera y más grande compañía de citas", con un alcance global que se extiende a 25 países. Que haya sido blanco de un ataque no hace más que recordarnos el caso de Ashley Madison, otro sitio de citas online (pero extramatrimoniales) que sufrió una brecha recientemente.

Fuente: Welivesecurity

#485

Noticias / ¡No es un voucher por $500 en Zara, es un scam de WhatsApp!

6 Septiembre 2015, 13:03 PM

Desde el Laboratorio de Investigación de ESET Latinoamérica encontramos se ha estado propagando mediante mensajes de WhatsApp un falso sorteo de una marca de ropa española, Zara, que busca engañar a las víctimas para que regalen sus direcciones de correo y compartan el mensaje a 10 contactos diferentes.

Es una campaña muy similar a la que reportamos la semana pasada con el falso voucher para Starbucks, que se propaga en distintos países e idiomas. Lo interesante del caso que encontramos es que el engaño circula en español, a pesar de que los casos reportados en las últimas 72 horas se habían visto en inglés.

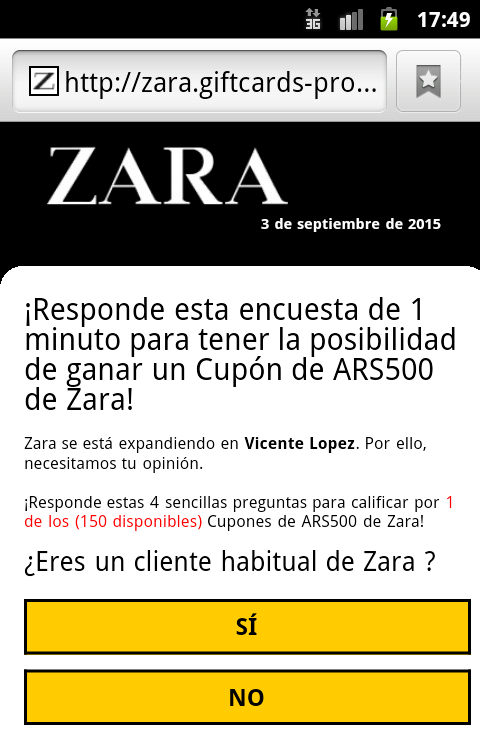

La estafa comienza con la recepción por parte de la víctima de un mensaje que la invita a participar del sorteo, al ingresar desde su navegador en el dispositivo móvil lo que ve es una pantalla como la siguiente:

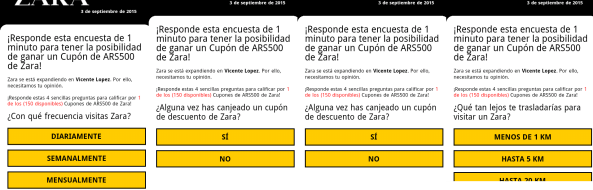

Para aquellos que realmente creyeron que se podían ganar un voucher, lo que sucede es lo siguiente: se les van a realizar cuatro preguntas sobre si son clientes de la empresa o no, cada cuánto van a la tienda, y hasta qué distancia estarían dispuestos a viajar para ir a un nuevo local.

Luego de responder a diferentes preguntas sobre las tiendas de ropa, se los invita a reenviar la invitación a al menos 10 contactos diferentes, si es que quieren recibir su supuesto voucher por 500 unidades de la moneda local del país donde se visite. A continuación, vemos un ejemplo que promete 500 pesos argentinos:

Hasta que el usuario no invite a 10 contactos o grupos de WhatsApp, no se le "permite" obtener su voucher:

Entre los puntos curiosos de esta campaña encontramos que los cibercriminales utilizan la dirección de IP del dispositivo que se conecta para conocer su ubicación, y de esta manera hacerle creer a sus víctimas que la tienda se abrirá cerca de donde se encuentren.

Otro de los puntos curiosos de esta campaña es que la moneda que aparece en la encuesta varía según el país del que se acceda en base a diferentes reportes de usuarios.

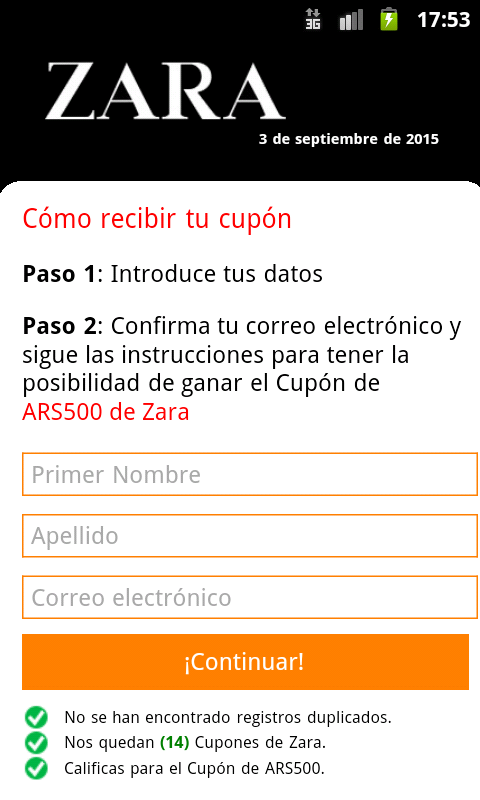

Si el usuario cayó en el engaño y llegó hasta el final de la encuesta, será alertado de que su dispositivo se encuentra desactualizado y que debe instalar una actualización. Esta segunda parte del engaño puede llevar al usuario a instalar aplicaciones no deseadas o suscribirse a un sistema de mensajes SMS Premium que le incurrirán en un costo extra en su línea de teléfono.

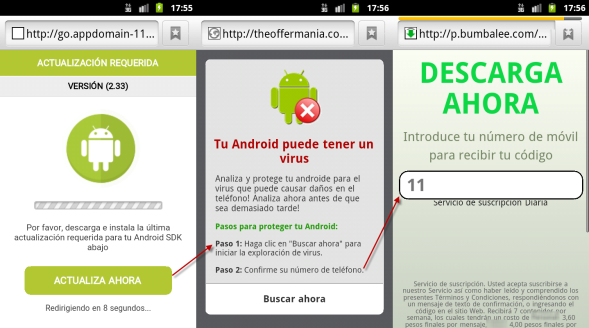

A continuación podemos ver la falsa alerta de actualización:

Ahora, si el usuario cae en este segundo engaño e intenta actualizar, se muestra otro mensaje que le puede hacer creer que su teléfono está infectado con algún tipo de código malicioso. Pero, para poder analizarlo, deberá aceptar los términos y condiciones de un servicio y pagar por cada mensaje que reciba:

Este tipo de engaños se suelen utilizar para que las víctimas intenten instalar supuestas actualizaciones o aplicaciones de seguridad, que podrían llevar a comprometer aún más la seguridad de sus dispositivos. No se trata de una investigación de mercado, ni de la apertura de una nueva tienda de ropa, ni nada que se le parezca; es un engaño que busca persuadir a los de que entreguen su información y propaguen este scam a su lista de contactos.

Para evitar este tipo de engaños, desde el Laboratorio de ESET Latinoamérica recordamos:

No seguir enlaces engañosos que lleguen a través de mensajes de texto, WhatsApp u otros mensajeros

No entregar información personal si la fuente no es confiable

No instalar aplicaciones de repositorios no oficiales

No compartir a los contactos mensajes maliciosos o que parezcan sospechosos

Utilizar una solución de seguridad que bloquee las aplicaciones maliciosos y los sitios fraudulentos.

Considerando que gran parte de los engaños hoy en día circulan aprovechando la popularidad y cantidad de usuarios de las plataformas principales, recomendamos asimismo proteger WhatsApp aplicando las siguientes medidas:

Bloquear las fotos de WhatsApp para que no aparezcan en la galería

Ocultar la notificación de "última vez conectado"

Restringir el acceso a la foto de perfil

Tener cuidado con las estafas

Desactivar WhatsApp si se pierde el teléfono

Tener cuidado con la información que se transmite a través de la plataforma

Para más consejos, no olviden de revisar nuestra Guía de Seguridad en Dispositivos Móviles.

Créditos imagen: ©Mike Mozart/Flickr

#486

Noticias / ¿Smartphone extraviado? Cómo rastrear tu Android desde Google

6 Septiembre 2015, 12:29 PM

Los smartphones ya no solo cumplen las funcionalidades de un teléfono celular, sino que permiten aprovechar infinidad de usos que las nuevas tecnologías nos aportan. Debido a la variedad en aplicaciones, es muy habitual encontrar grandes cantidades de información valiosa almacenada en ellos.

De este modo, si se extravían, su dueño quedará expuesto a perder sus datos y es por esto que te mostraremos una de las formas más prácticas para encontrar tu smartphone con sistema operativo Android en caso de haberlo extraviado.

Por otra parte, si en algún momento te surgieron preguntas del tipo: ¿es posible encontrar un celular extraviado o robado? ¿Cómo saber qué camino tomé para ir a algún lugar?, o ¿cómo saber en dónde se encuentra mi hijo menor?, entonces te sugiero que sigas leyendo este post. Puede serte útil ayudándote a resolver estas cuestiones.

Conociendo nuestro Android

En muchas ocasiones, ante una duda o disputa, las personas utilizan a Google como juez, para buscar una rápida respuesta; sin embargo, no todo el mundo conoce que este gigante tecnológico también es capaz de rastrear tu Android y calendarizar la ubicación de un smartphone la mayoría del tiempo.

Esto significa que, mediante el uso de un calendario, podrás examinar en qué lugares has estado y, en caso de que no recuerdes la ubicación, podrás conocer el punto donde extraviaste el dispositivo.

Para utilizar este servicio debes ingresar al servicio Cronograma de Google.

Como vemos en las siguientes imágenes, ingresando el correo de Gmail y su contraseña ya se podrá explorar el cronograma de ubicaciones:

Ya ingresando dentro de calendario podrás observar todos los lugares donde has estado. Para verlo más claro, les dejaré un ejemplo que muestra mis propias actividades el día 15 de agosto de este año:

Como podemos observar, además de detallar el lugar y dirección, también nos indica el tiempo de permanencia en la zona. Entonces, podemos observar el tiempo que estuve, por ejemplo, en la universidad e inclusive cuánto tiempo me demoré en comer.

Además de esta información, también podremos ver el camino que tomamos para desplazarnos a cada ubicación:

La recolección de estos datos podría variar un poco de acuerdo a la conexión del teléfono, sobre todo si no tienes red móvil y datos todo el tiempo habilitados.

Navegando por el menú de calendario podrás encontrar lo que hiciste en la fecha que elijas; para utilizar este servicio solo necesitas tener activado el GPS, además de saber el usuario y la contraseña de la cuenta correspondiente al teléfono.

También se podrá borrar información u obtener más datos de los puntos mediante el uso de Street view, el cual nos dejará ver en imágenes el lugar donde estuvo el dispositivo. Por supuesto esta información podrá ser visitada desde cualquier dispositivo, ya sea una computadora hogareña, corporativa o inclusive otro smartphone.

De esta manera, este servicio podría auxiliarte en caso de pérdida o robo, ya que tendrás la ubicación del teléfono mientras esté prendido y conectado a Internet; en caso de que no lo esté, verás el lugar de su última conexión.

Fines beneficiosos... y otros no tanto

Ya vemos que este servicio para rastrear tu Android puede ser utilizado con fines beneficios, no solo encontrar un dispositivo extraviado sino también como medida de control parental, para saber la ubicación de los menores.

En oposición, también es importante tomar conciencia de que esta información podría estar a la mano de un ciberdelincuente en caso de que haya robado las credenciales de acceso a la cuenta vinculada al dispositivo, producto de un ataque informático como son los conocidos casos de phishing o de algún código malicioso creado con el fin de robar datos.

De esta manera, se podría conocer tu historial de direcciones y horarios en los que normalmente visitas determinados lugares, obteniendo más información de la que la gente creería que podría tener asociada a una dirección de correo electrónico.

Para finalizar, es importante mencionar que existe una gran cantidad de aplicaciones que realizan este tipo de rastreo, pero como es lógico, necesitan una instalación y una mínima configuración para ser funcionales. En cambio, este servicio de Google se encuentra funcional por defecto.

Para complementarlo, debemos utilizar soluciones de seguridad también en smartphones, además de en PC, ya que nos darán una mayor protección ante estas amenazas, mitigando el impacto contra sitios de phishing y códigos maliciosos que puedan afectar a usuarios distraídos.

Fuente: Welivesecurity

#487

Noticias / 11 errores de seguridad que probablemente sigues cometiendo

6 Septiembre 2015, 12:25 PM

Cuando se trata de la seguridad de los datos, los atacantes siguen aprovechándose del punto más débil de todos: las personas. En este artículo analizamos 11 errores de seguridad que muchos usuarios –los más irresponsables– siguen cometiendo a diario.

1. No instalar parches

La triste realidad es que la mayoría de las filtraciones de datos no solo se debe a errores humanos, como hacer clic en un vínculo malicioso, sino también a sistemas informáticos cuyo software está desactualizado.

Por ejemplo, los atacantes suelen aprovechar las fallas de Microsoft Office y Adobe Player que los usuarios aún no corrigieron, para lograr entrar a los equipos. Otros atacantes más avanzados aprovechan las vulnerabilidades que llamamos "0-day" para las cuales todavía no se publicó el parche o la revisión correspondiente.

Para muchos usuarios, e incluso para algunos administradores de sistemas corporativos, la administración de los parches sigue siendo una tarea banal. No obstante, la buena noticia es que cada vez es más fácil hacerlo. Microsoft está implementando modificaciones en Windows que dejarán la Revisión de los Martes como cosa del pasado, mientras que la mayoría de sistemas operativos (incluyendo Android e iOS) ahora cuentan con una funcionalidad de actualización automática para aplicaciones móviles, de modo que los usuarios no tienen que hacer nada.

2. Ser demasiado confiados

Las personas siguen siendo demasiado confiadas en el mundo digital. Quizá ya la mayoría comenzó a ignorar las llamadas y los mensajes de texto no solicitados al igual que a los vendedores ambulantes que se presentan en el hogar, pero aún siguen abriendo correos electrónicos y vínculos de personas que no conocen.

Demasiado a menudo, los usuarios abren esos correos electrónicos y descargan archivos adjuntos (algunos de los cuales pueden incluir malware), y en ciertos casos hacen clic en vínculos acortados que aparecen en Twitter, LinkedIn o Facebook. Algunos de ellos los redirigen a sitios web infectados y son señuelos para que caigan en engaños.

3. Reutilizar contraseñas

El mayor paso en falso que los usuarios informáticos siguen dando es el uso de contraseñas débiles o reutilizadas, que los atacantes pueden adivinar mediante ataques por fuerza bruta.

La administración de contraseñas puede ser un problema: un estudio reveló que, en el Reino Unido solamente, la persona promedio usa contraseñas para 19 cuentas diferentes.

El surgimiento de programas para administrar contraseñas y de la tecnología biométrica mejoró algunas de estas dificultades, pero de todas maneras es probable que la seguridad de las contraseñas siga siendo un problema para algunos usuarios.

Por más sorprendente que parezca, esta contraseña seguía siendo la más popular en 2014.

4. Dar datos de más en las redes sociales

Las generaciones Y y Z usan cotidianamente Twitter, Facebook, Instagram y otras plataformas sociales, así como WhatsApp, Viber y otros servicios similares de mensajería instantánea.

Estas generaciones más jóvenes comparten prácticamente cada detalle intrincado de sus vidas, lo que lleva a la posibilidad de que dicha información online se intercepte, se robe o simplemente se venda a criminales.

Esta información también se puede vender a terceros comerciantes para que hagan publicidad dirigida, y es probable que los cibercriminales usen la misma información públicamente disponible para realizar ataques de Ingeniería Social, como enviar correos electrónicos o vínculos para ataques de phishing.

No tener soluciones de seguridad

Los programas antivirus cambiaron y evolucionaron en los últimos años. Su objetivo es detectar y eliminar en forma proactiva virus, troyanos, gusanos y otras clases de malware para mantenerte protegido. Sin embargo, algunas personas aún no tienen una solución de seguridad, aunque es una de las primeras líneas de defensa – junto con tener buenos hábitos y mantener los sistemas actualizados.

6. Creer que "eso no va a pasar"

Uno de los mayores problemas que tienen las personas con la seguridad de la información no es algo que ignoran, como instalar parches o descargar una solución de seguridad, sino la sensación de que ellos no son un objetivo deseado para los cibercriminales.

Los individuos y las empresas siguen adoptando el mismo enfoque de que "esto no va a pasarme a mí". Ignoran las prácticas de seguridad esenciales y luego expresan su sorpresa cuando pierden datos, dinero o información como resultado de un ataque informático.

7. Dejar los dispositivos sin supervisión

Un error simple que muchos siguen cometiendo es dejar los equipos de escritorio o portátiles sin supervisión y desbloqueados. Lo mismo aplica a dispositivos móviles, como smartphones y tabletas.

No cabe duda de que el mayor riesgo es el robo del dispositivo, pero si se dejan desbloqueados también pueden exponer a los usuarios al robo de datos o a que te espíen mientras navegas online (lo que conocemos como "shoulder surfing").

8. Navegar con conexiones desprotegidas

Todos exigimos tener Wi-Fi gratuito en todas partes adonde vayamos, ya sea para poder navegar en Internet, verificar la cuenta de Twitter o Facebook, comprar productos online, vigilar las transacciones bancarias o realizar una llamada VoIP.

Pero a veces nos conectamos a redes Wi-Fi públicas de mucho tráfico que no son seguras y son abiertas, como en un café. En estas conexiones de Wi-Fi abiertas que no están protegidas por contraseña, las visitas a sitios web HTTP sin cifrar (no HTTPS) pueden permitirle a un atacante llevar a cabo un ataque Man-in-the-Middle (MITM) para interceptar el tráfico y monitorearlo para robar información, como contraseñas para transacciones bancarias online.

9. Ignorar las advertencias de los certificados SSL

¿Alguna vez visitaste un sitio web y recibiste una advertencia de seguridad de que la conexión no era segura? Probablemente alguna vez te pasó y quizá seguiste adelante y entraste a ese sitio no seguro.

La advertencia indica que el certificado SSL no es válido o venció, lo que hace que la conexión no sea segura y es más probable que un tercero logre comprometerla.

De hecho, investigadores de la universidad Carnegie Mellon University dijeron ya en el año 2009 que las advertencias sobre certificados digitales en los navegadores web no son una medida de seguridad efectiva, ya que muchos las ignoran. Hace poco, Google rediseñó sus advertencias de seguridad tras enterarse de que los usuarios de Chrome ignoraban 70% de las advertencias.

10. Descargar apps desde fuentes desconocidas

Ahora ya no es tan común, pero algunos dueños de smartphones y tabletas siguen descargando aplicaciones desde sitios web y tiendas de terceros no oficiales, lo que representa un riesgo masivo.

Algunas de estas tiendas contienen aplicaciones que son maliciosas o que parecen legítimas, pero que en realidad se volvieron a compilar incluyendo códigos maliciosos.

11. Liberar dispositivos móviles

Aunque algunos dueños de dispositivos iOS y Android prefieren liberar sus dispositivos para dejar de estar sujetos a las limitaciones impuestas por Google y Apple respectivamente, el proceso de jailbreak también representa un riesgo de seguridad.

"Lo que persigue un usuario con este proceso es acceder por completo al control del sistema operativo, pudiendo, entre otras cosas, descargar aplicaciones, extensiones y temas que no están en el repositorio oficial. Pero sucede que a la vez, este proceso deja un hueco de seguridad que podría ser aprovechado de forma maliciosa", explicó Camilo Gutierrez, Security Researcher de ESET, al analizar la funcionalidad Rootless de iOS 9 que para muchos es un impedimento para realizar jailbreak.

La liberación de dispositivos puede provocar que ciertas aplicaciones dejen de funcionar y se comporten de modo inusual, mientras que también los hace más propensos a ataques externos. Además, si cambias la configuración de un iPhone o iPad, anularás la garantía de Apple.

Y tú, ¿comestiste alguno de estos errores?

Fuente: WeliveSecurity

#488

Seguridad / Re: Ayuda sobre Chrome ZM

6 Septiembre 2015, 11:45 AM

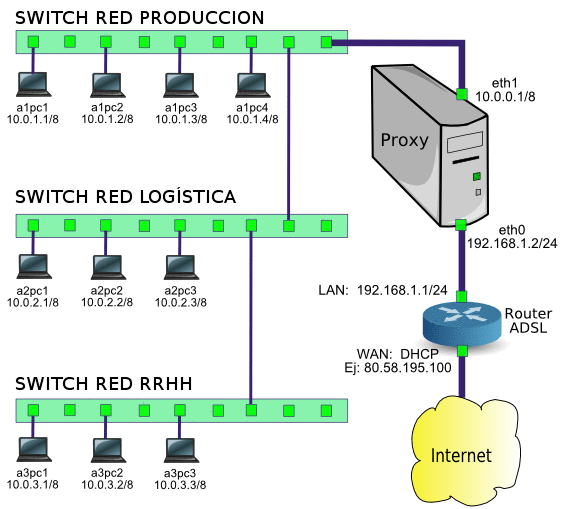

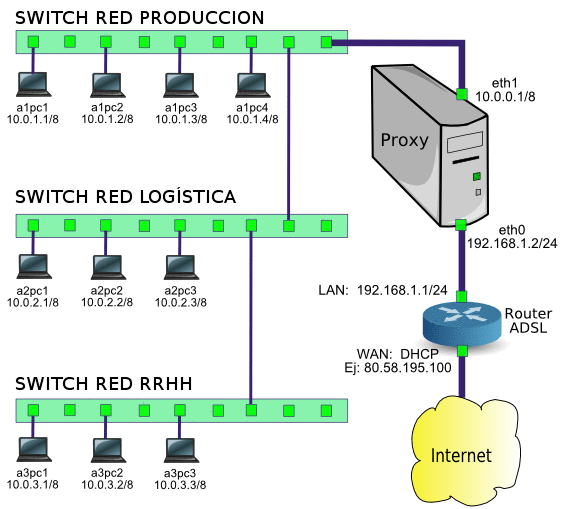

Te puedes ayudar con un servidor proxy para implementar esas restricciones.

Por lo que se ve te ha tocado un user un poco atrevido, sabiendo quien es puedes darle un toque de atención.

Saludos.

Por lo que se ve te ha tocado un user un poco atrevido, sabiendo quien es puedes darle un toque de atención.

Saludos.

#489

Seguridad / Re: BIOS Bloqueada Dell Inspiron 5737

6 Septiembre 2015, 11:38 AM

Si ya está actualizada, creo tendrías que resetear el jump abriendo las tripas del portatil.

Puedes quitar la pila o buscar el jump para hacerle un reset.

Espero te funcione, saludos.

Puedes quitar la pila o buscar el jump para hacerle un reset.

Espero te funcione, saludos.

#490

Seguridad / Re: BIOS Bloqueada Dell Inspiron 5737

6 Septiembre 2015, 11:07 AM

Creo te va a tocar desmontar el portatil y resetear manualmente la BIOS del sistema.

Tambien puedes actualizar la bios con el último driver disponible, lo mismo así vuelve a la normalidad

Saludos.

Tambien puedes actualizar la bios con el último driver disponible, lo mismo así vuelve a la normalidad

Saludos.