Cita de: piccicattos en 4 Marzo 2012, 14:25 PM

¡Hola!

Espero haber puesto este post en el sitio correcto, si no es así, perdón por mi inexperiencia.

creo que va en "Materiales y equipos".

1.- No uses windows vista ni se7en son una *****.

2.- No uses los drivers que da windows.

3.- Utiliza drivers oficiales de la pagina de alfa.

4.- Esta a tanto del regulador de potencia, pueda que el driver que bajaste este tocado y ya murió el adaptador.

5.- El Realtek RTL8168C es tu placa de eternet no tiene nada que ver.

6.- Desinstala el driver.

7.- Descarga este driver.

8.- Sigue estos pasos.

9.- Si no te la toma, prueba alguna distribución de linux, si allí funciona, buena opción para dejar windows vista/7, formatea y prueba de nuevo.

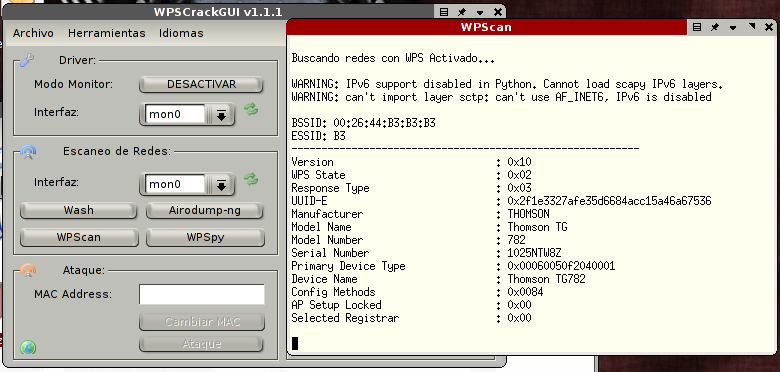

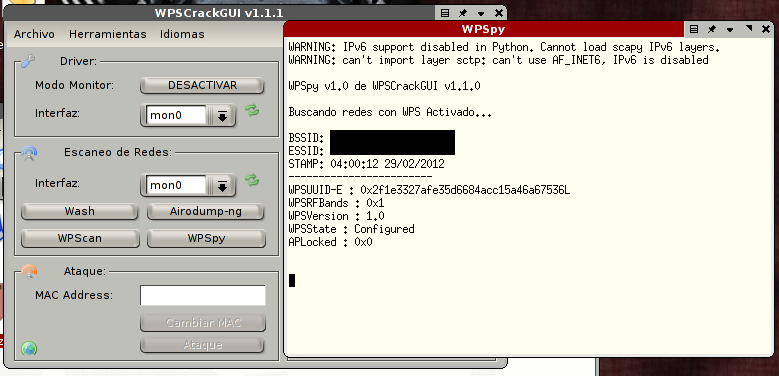

eran WPA, escaneamos de nuevo

eran WPA, escaneamos de nuevo  era WPA2 Open, cosas muy raras.

era WPA2 Open, cosas muy raras.

tan dificil es hablar claramente, se esta pudriendo la sociedad como escriben.

tan dificil es hablar claramente, se esta pudriendo la sociedad como escriben.