De mi consideración les traigo una propuesta, y qué les propongo? ...

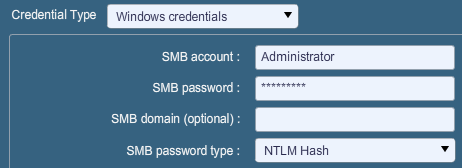

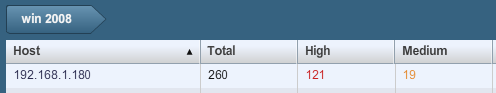

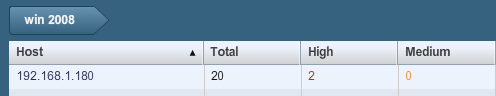

...simple les propongo juntar a los especialistas en pentest que utilicen backtrack 5 r2, u otras versiones, y hacer un pequeño manual público para todos los interesados en el tema. Espero respuestas, el proyecto consiste en lo siguiente, hacer 20 o 25 capítulos explicando las herramientas y los métodos más utilizados en el proceso de pentest que utiliza backtrack 5 r2, a que me refiero con proceso de pentest, no solamente a entrar en un sistema operativo como Windows, linux o mac , si no también en penetrar servidores como linux, windows server y otros más sofisticados, durante el proceso estaría bueno, que los que se ofrezcan a ayudar monten o montemos un servidor vulnerable donde todos puedan comprobar la vulnerabilidades mencionadas o explicadas, estaría muy bueno que sea por capitulo un archivo en PDF o otro formato cómodo de leer que sea breve y que también haya un video mostrando el tema que se quiere ver, es decir que tengan por capitulo un video y un archivo PDF para reforzar o repasar, cualquier duda pueden mandar un mensaje a serviciospentest@gmail.com , muchas gracias por su atención , estoy abierto a cualquier propuesta. !

...simple les propongo juntar a los especialistas en pentest que utilicen backtrack 5 r2, u otras versiones, y hacer un pequeño manual público para todos los interesados en el tema. Espero respuestas, el proyecto consiste en lo siguiente, hacer 20 o 25 capítulos explicando las herramientas y los métodos más utilizados en el proceso de pentest que utiliza backtrack 5 r2, a que me refiero con proceso de pentest, no solamente a entrar en un sistema operativo como Windows, linux o mac , si no también en penetrar servidores como linux, windows server y otros más sofisticados, durante el proceso estaría bueno, que los que se ofrezcan a ayudar monten o montemos un servidor vulnerable donde todos puedan comprobar la vulnerabilidades mencionadas o explicadas, estaría muy bueno que sea por capitulo un archivo en PDF o otro formato cómodo de leer que sea breve y que también haya un video mostrando el tema que se quiere ver, es decir que tengan por capitulo un video y un archivo PDF para reforzar o repasar, cualquier duda pueden mandar un mensaje a serviciospentest@gmail.com , muchas gracias por su atención , estoy abierto a cualquier propuesta. !